构建集成化与自动化的网络安全体系 全面守护边缘设备与信息安全设备

随着物联网、工业互联网和远程办公的普及,边缘设备与各类信息安全设备(如防火墙、入侵检测系统、安全网关等)的数量呈指数级增长,传统分散、手动的安全防护模式已难以应对日益复杂的网络威胁。为此,企业需要通过广泛集成与深度自动化,构建一个统一、智能、自适应的网络安全防护体系,以确保所有设备的安全。

一、广泛集成:建立统一的安全视野

- 平台化整合:部署统一的安全信息与事件管理(SIEM)平台或扩展检测与响应(XDR)平台,将来自边缘设备(如摄像头、传感器、工业控制器)、网络设备、终端、云服务及各类安全设备(如防火墙、IDS/IPS、终端防护)的日志、告警和流量数据集中收集、关联分析。这能打破安全数据孤岛,提供全景化的威胁可视性。

- 标准化与开放接口:采用通用的数据格式(如 CEF、JSON)和开放 API(如 RESTful API),确保不同厂商、不同年代的设备能够无缝接入安全平台。对于老旧或专用设备,可通过轻量级代理或网关进行协议转换与数据转发。

- 身份与访问管理的集成:将边缘设备与信息安全设备纳入统一的身份与访问管理(IAM)体系,实现基于角色的精细化权限控制,并可与零信任架构结合,确保每次访问请求都经过严格验证。

二、深度自动化:实现智能响应与闭环防护

- 自动化威胁检测与分析:利用机器学习和行为分析技术,对集成后的海量数据自动进行基线建模、异常检测和威胁狩猎。自动化工具能够快速识别已知威胁(通过 IOC 匹配)和未知威胁(通过异常行为分析),减少对人工分析的依赖。

- 编排与自动化响应(SOAR):当检测到威胁时,SOAR 平台可自动执行预定义的响应剧本(Playbook)。例如:自动隔离受感染的边缘设备、在防火墙上动态更新阻断规则、向终端防护软件下发查杀指令、重置受影响设备的凭证等。这能将响应时间从数小时缩短至几分钟甚至秒级。

- 自适应策略与动态防护:基于实时威胁情报和上下文信息,自动化系统可动态调整安全策略。例如,当检测到针对某类边缘设备的定向攻击时,自动提升该设备群的防护等级、增强日志记录或限制其网络访问范围。

- 自动化补丁与配置管理:对于数量庞大、分布广泛的边缘设备和安全设备,自动化工具能统一扫描漏洞、分发补丁、验证配置合规性,并自动修复常见的安全配置错误,确保设备始终处于安全状态。

三、关键实践与考量

- 分层防御与纵深集成:自动化集成不应只停留在检测与响应层。应贯穿从物理安全、设备身份、网络分段、应用到数据的各层面,形成纵深防御的自动化联动。

- 保障自动化流程的可靠性:自动化操作可能带来误报误操作风险。需通过模拟测试、分阶段部署、设置人工审批关键步骤、建立回滚机制等方式,确保自动化动作的准确性与可控性。

- 关注边缘设备自身限制:许多边缘设备计算能力弱、功耗受限。安全代理应尽可能轻量化,或采用网络侧检测(如 NTA)与设备轻量代理相结合的模式。对于无法安装代理的设备,需强化其接入网络边界的防护。

- 持续优化与闭环学习:自动化系统应具备持续学习能力。每次安全事件的处理结果都应反馈给分析引擎,用于优化检测模型和响应剧本,形成“检测-响应-学习-优化”的良性闭环。

四、未来展望

随着 5G、AI 和数字孪生技术的发展,边缘设备将更加智能化,安全防护的集成与自动化也将向更高级的自主安全(Autonomous Security)演进。安全体系将能更主动地预测风险、自动生成防护策略并协同全网设备进行自适应防御,真正实现对所有边缘设备与信息安全设备的智能化、全生命周期守护。

通过广泛集成打通数据与管控孤岛,再结合深度自动化实现智能分析与快速响应,企业能够构建一个弹性、主动的网络安全防护体系,有效应对边缘计算时代复杂多变的安全挑战,确保关键资产与业务的安全稳定运行。

最新产品

安防监控设备批发指南 如何寻找可靠的厂家货源与信息安全设备供应

构建集成化与自动化的网络安全体系 全面守护边缘设备与信息安全设备

涉密计算机及移动存储设备保密管理 构筑信息安全设备的坚固防线

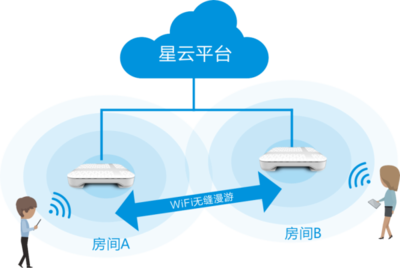

深耕场景,应景而生 飞鱼星P560与P780云AP正式发布,开启企业信息安全新篇章

宁夏新一代信息技术应用创新适配基地揭牌 助推信息安全设备自主可控

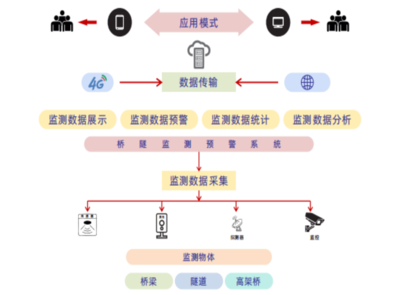

智慧社区建设方案及信息安全设备应用趋势探析

超越人类的“电子眼” 视觉传感器与信息安全设备的融合与挑战

让安全可预见!Sophos引入深度学习技术升级端点安全方案Intercept X

守护安全之路 交通安全设施与信息安全设备的融合与发展

谁将会议室摄像头与麦克风推向了信息泄露的风口浪尖?