谁将会议室摄像头与麦克风推向了信息泄露的风口浪尖?

在数字化办公日益普及的今天,会议室摄像头与麦克风已成为远程协作与会议记录的核心设备。它们也频频与“信息泄露”这一敏感词汇绑定,从技术工具悄然转变为潜在的安全威胁。究竟是谁将它们推向了“信息泄露罪魁祸首”的尴尬地位?这背后是技术、管理与人为因素交织的复杂图景。

一、 技术本身的“双刃剑”属性与固有脆弱性

设备本身是基础。现代会议室音视频设备高度集成、功能强大,且普遍具备网络连接能力(有线或无线)。这带来了便利,也打开了风险之门:

- 固件与软件漏洞:如同任何智能设备,摄像头和麦克风依赖底层固件和驱动软件运行。厂商若未能及时修复已知漏洞(如弱口令、未授权访问、缓冲区溢出等),设备便成为黑客可轻易利用的“后门”。历史上已发生多起因摄像头固件漏洞导致大规模监控画面泄露的事件。

- 默认配置与弱安全设置:许多设备出厂时启用了不安全的默认设置(如通用管理员密码、开放不必要的网络端口、未加密数据传输),如果部署时未被专业修改,就如同将大门钥匙放在门垫下。

- 供应链风险:设备硬件芯片、软件SDK可能来自第三方,其中若被植入恶意代码或存在后门,风险将贯穿产品生命周期。

二、 部署与运维的“管理真空”

技术是静态的,动态的管理不善往往是将风险引爆的关键推手:

- 缺乏专业部署:设备安装时未进行网络安全评估,直接接入核心办公网络,未进行适当的网络隔离(如划分VLAN),导致一旦设备被攻破,攻击者可横向移动,访问更敏感的内部系统。

- 运维意识薄弱:设备密码长期不更换、固件从不更新、访问日志无人查看、离职员工权限未及时回收……这些日常管理疏忽,使得安全防线形同虚设。

- 混合使用与影子IT:员工私自将个人或未经审批的消费级设备带入会议室使用,这些设备的安全标准未知,极可能成为攻击跳板。

三、 使用者的“无意识”风险行为

人是安全链中最活跃也最不稳定的一环:

- 隐私意识不足:使用者常常忽略设备处于开启状态,在会前、会后或会中休息时讨论敏感信息,导致无意泄露。

- 不当操作:例如,通过不安全的公共网络远程访问会议系统、点击钓鱼邮件导致凭证被盗从而被入侵会议设备、在设备连接的电脑上处理敏感文件等。

- 对设备状态的误判:误以为摄像头指示灯熄灭代表设备关闭(实际上可能被恶意软件禁用指示灯并持续录制),或依赖软件“虚拟关闭”而非物理切断电源/遮挡。

四、 外部威胁的“精准狩猎”

动机明确的攻击者是直接的“推手”:

- 商业间谍与针对性攻击:针对企业并购、研发会议、战略谈判等高价值场景,攻击者会主动寻找并利用会议室设备作为窃听窃视的突破口。

- 自动化攻击与僵尸网络:黑客利用扫描工具在互联网上大规模搜寻存在漏洞的物联网设备(包括IP摄像头),将其攻破后组建僵尸网络,用于发动DDoS攻击或作为进一步渗透的据点。会议室设备若暴露在公网,极易成为目标。

- 勒索软件与数据勒索:攻击者入侵设备,窃取敏感会议录音录像,并以此向企业进行勒索。

结论:系统性失守,而非设备之罪

归根结底,会议室摄像头和麦克风并非天生的“罪魁祸首”。它们成为信息泄露的高风险节点,是一个系统性安全失守的结果:技术漏洞是土壤,管理缺失是催化剂,人为疏忽是导火索,而虎视眈眈的攻击者则最终扣动了扳机。

要扭转这一局面,必须采取系统性的防护措施:

- 技术层面:采购时优先考虑安全认证设备,部署时严格配置(强密码、关闭非必要服务、网络隔离),定期更新固件,并考虑采用硬件开关或物理遮挡套件。

- 管理层面:制定严格的音视频设备安全策略,纳入企业IT资产管理与安全运维体系,进行定期安全审计和渗透测试。

- 人员层面:加强全体员工的安全意识培训,明确会议室设备使用规范,培养“用后即断、敏感即遮”的安全习惯。

唯有当技术、管理与人的防线协同构筑,会议室的信息设备才能回归其“协作赋能”的本质,而非在安全威胁的阴影下如履薄冰。

最新产品

涉密计算机及移动存储设备保密管理 构筑信息安全设备的坚固防线

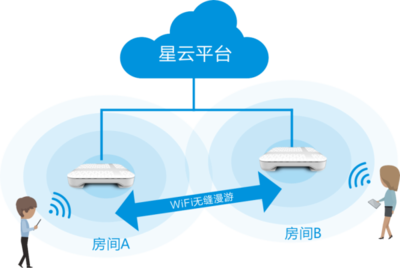

深耕场景,应景而生 飞鱼星P560与P780云AP正式发布,开启企业信息安全新篇章

宁夏新一代信息技术应用创新适配基地揭牌 助推信息安全设备自主可控

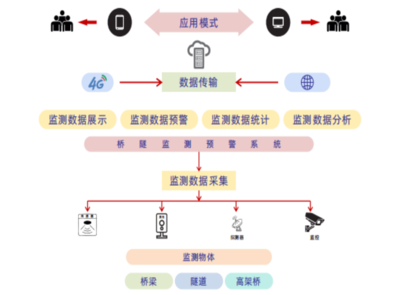

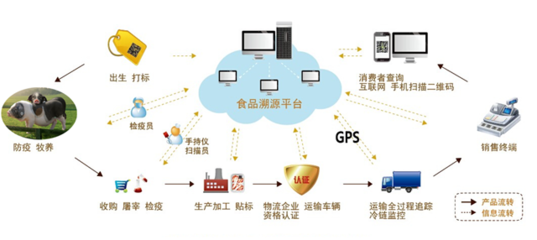

智慧社区建设方案及信息安全设备应用趋势探析

超越人类的“电子眼” 视觉传感器与信息安全设备的融合与挑战

让安全可预见!Sophos引入深度学习技术升级端点安全方案Intercept X

守护安全之路 交通安全设施与信息安全设备的融合与发展

谁将会议室摄像头与麦克风推向了信息泄露的风口浪尖?

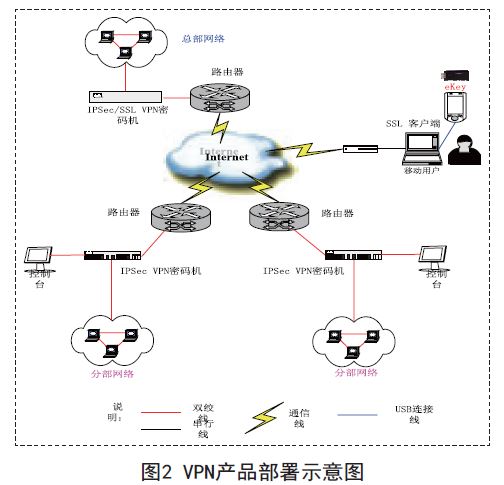

VPN在信息系统安全等级保护中的关键作用与部署策略

构建全面防御体系 现代信息安全设备的解决方案与应用