构建全面防御体系 现代信息安全设备的解决方案与应用

在数字化时代,信息安全已成为企业和组织运营的生命线。面对日益复杂的网络威胁,单一的安全措施已难以应对。因此,构建一个多层次、纵深防御的信息安全设备解决方案,是保障核心数据资产与业务连续性的关键。本文将系统性地探讨主流信息安全设备的分类、功能及其在整体安全框架中的协同作用。

一、 边界防御:网络安全的第一道闸门

边界安全设备是防护体系的前哨,主要负责控制网络入口与出口的流量。

- 下一代防火墙(NGFW):与传统防火墙相比,NGFW不仅基于IP和端口进行过滤,更能深度识别应用、用户和内容,集成入侵防御系统(IPS)和防病毒功能,实现更精细的访问控制策略。

- 统一威胁管理(UTM):作为一种集成化设备,UTM将防火墙、VPN、IPS、反垃圾邮件、Web过滤等多种安全功能集于一身,为中小型企业提供成本效益高的一站式边界防护。

- 防病毒网关:部署在网络边界,专门用于扫描进出网络的邮件、网页及文件流量,在威胁进入内部网络前予以拦截。

二、 检测与响应:洞察内部威胁的核心

当威胁突破边界后,需要强大的内部监测与响应机制。

- 入侵检测与防御系统(IDS/IPS):IDS负责实时监控网络或系统活动,发现可疑行为并发出警报;IPS则在检测到攻击时主动采取阻断措施。两者是主动防御体系的重要组件。

- 安全信息与事件管理(SIEM)系统:SIEM并非单一硬件设备,但其解决方案常以专用设备或虚拟设备形式部署。它负责从全网各类设备(如防火墙、服务器、终端)收集日志,进行关联分析,实现威胁的集中可视化与快速响应。

- 网络流量分析(NTA)设备:通过持续监控网络流量模式,利用行为分析和机器学习技术,发现传统安全工具难以察觉的隐蔽威胁和横向移动。

三、 数据与应用安全:防护价值的最终载体

保护承载核心价值的应用与数据本身至关重要。

- 数据防泄露(DLP)系统:通过内容识别技术,监控、识别并阻止敏感数据(如客户信息、知识产权)通过邮件、移动存储或网络传输等途径被非法外泄。

- Web应用防火墙(WAF):专门针对HTTP/HTTPS流量,保护Web应用免受SQL注入、跨站脚本(XSS)等应用层攻击,是保障网站和Web服务安全的关键设备。

- 加密与密钥管理设备:对静态存储和动态传输中的数据进行加密,并通过专用的硬件安全模块(HSM)或密钥管理设备集中管理密钥,确保加密体系的安全根基。

四、 端点与身份安全:巩固防御的最后环节

终端设备和用户身份是攻击的常见突破口。

- 终端检测与响应(EDR)平台:部署在终端(如电脑、服务器)上的安全代理,不仅提供防病毒功能,更能记录终端行为,支持深度调查和威胁狩猎,有效应对勒索软件等高级威胁。

- 零信任网络访问(ZTNA)解决方案:基于“从不信任,始终验证”的原则,不依赖传统网络边界。通过专用设备或服务,对每一次访问请求进行严格的用户身份与设备状态验证,确保只有授权实体能访问特定应用。

五、 构建协同联动的解决方案

现代信息安全建设的关键,并非简单堆砌设备,而在于实现各类设备的有机整合与协同联动。一个有效的解决方案应具备以下特征:

- 纵深防御:从网络边界到核心数据,层层设防,避免单点失效。

- 集中管理:通过安全管理平台统一策略下发、状态监控与事件响应。

- 智能联动:实现设备间威胁情报共享与自动化响应(如防火墙收到IPS告警后自动阻断攻击源IP)。

- 持续演进:定期评估设备策略与规则,并引入基于人工智能的新技术应对未知威胁。

结论:面对变幻莫测的网络威胁景观,没有一劳永逸的“银弹”。一个成功的信息安全设备解决方案,必然是融合了先进技术、合理架构与科学管理策略的动态体系。企业需根据自身业务特点、风险承受能力和合规要求,选择并整合合适的安全设备,构建具备预测、防护、检测、响应能力的主动安全防御闭环,从而在数字世界中稳健前行。

最新产品

涉密计算机及移动存储设备保密管理 构筑信息安全设备的坚固防线

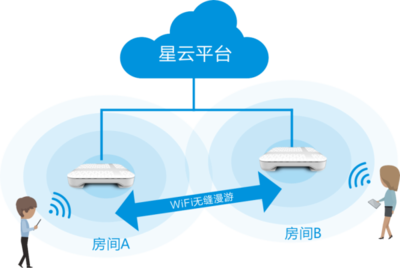

深耕场景,应景而生 飞鱼星P560与P780云AP正式发布,开启企业信息安全新篇章

宁夏新一代信息技术应用创新适配基地揭牌 助推信息安全设备自主可控

智慧社区建设方案及信息安全设备应用趋势探析

超越人类的“电子眼” 视觉传感器与信息安全设备的融合与挑战

让安全可预见!Sophos引入深度学习技术升级端点安全方案Intercept X

守护安全之路 交通安全设施与信息安全设备的融合与发展

谁将会议室摄像头与麦克风推向了信息泄露的风口浪尖?

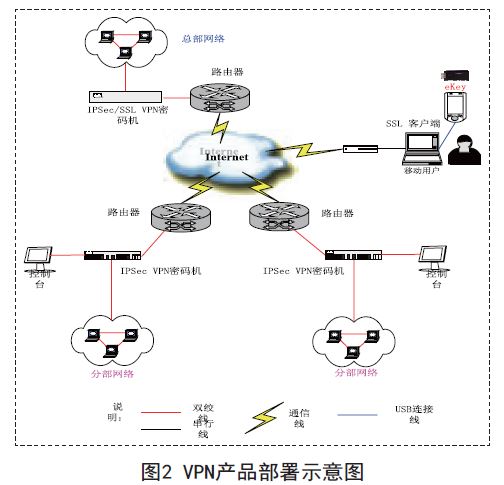

VPN在信息系统安全等级保护中的关键作用与部署策略

构建全面防御体系 现代信息安全设备的解决方案与应用