构建信息安全防线 OSS防刷策略与关键技术设备解析

在数字化转型浪潮下,对象存储服务(OSS)已成为企业数据存储的核心基础设施。随着OSS应用的普及,恶意刷取、数据爬取、DDoS攻击等安全威胁日益凸显,严重威胁企业数据安全与业务稳定。因此,构建高效的OSS防刷体系,部署专业的信息安全设备,成为企业信息安全建设的重中之重。

一、OSS面临的主要安全挑战

OSS防刷的核心目标是防止未经授权的数据访问与恶意资源消耗。主要挑战包括:

- 恶意爬虫与数据盗取:攻击者利用自动化脚本高频访问OSS资源,窃取敏感数据或商业信息。

- 资源消耗型攻击:通过大量无效请求消耗OSS带宽与请求配额,导致服务不可用及成本激增。

- 盗链与热点资源滥用:非法网站盗用OSS资源链接,导致企业为他人流量付费。

- API接口滥用:攻击者针对OSS的API接口进行暴力破解或越权访问。

二、OSS防刷的关键策略

为应对上述挑战,企业需采取多层次、纵深防御的策略:

- 访问控制与身份认证:

- 强化身份验证机制,如使用临时访问凭证(STS)替代长期密钥。

- 精细化权限管理,遵循最小权限原则,通过Bucket Policy和RAM策略严格控制访问范围。

- 频率限制与流量整形:

- 在OSS服务端或前置网关设置IP、用户级别的请求频率限制(QPS)。

- 实施带宽限制,防止单一来源耗尽网络资源。

- 智能识别与行为分析:

- 利用机器学习模型识别异常访问模式,如突发性高频请求、非正常时间访问等。

- 建立用户行为基线,实时检测偏离正常模式的可疑行为。

- 内容保护与加密:

- 对敏感数据实施服务器端或客户端加密。

- 使用签名URL或防盗链设置,限制资源的有效访问时间与来源。

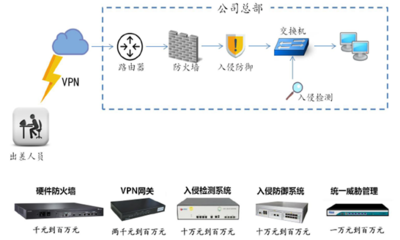

三、核心信息安全设备与技术部署

有效的OSS防刷体系需依赖专业的信息安全设备与技术组合:

- Web应用防火墙(WAF):

- 部署于OSS前端,深度检测HTTP/HTTPS流量,识别并阻断恶意爬虫、SQL注入、跨站脚本等攻击。

- 自定义防护规则,针对OSS特有的API调用模式进行精细化防护。

- DDoS防护设备/服务:

- 针对流量型攻击,部署高防IP、云清洗中心等,在攻击流量到达OSS前进行过滤与缓解。

- 结合流量监控与自动触发机制,实现秒级攻击响应。

- API网关:

- 作为OSS API的统一入口,实现认证、鉴权、限流、监控等功能的集中管理。

- 提供详细的访问日志,便于安全审计与事后分析。

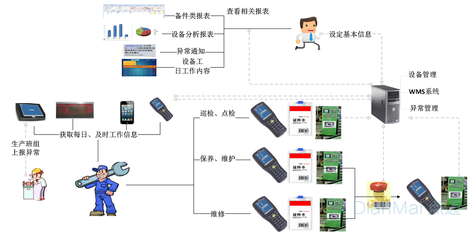

- 安全监控与审计系统:

- 实时收集OSS访问日志、网络流量数据,通过SIEM(安全信息与事件管理)平台进行关联分析。

- 设置安全告警,对异常事件如权限变更、大规模数据下载等及时预警。

- 云原生安全解决方案:

- 利用云服务商提供的原生安全功能,如阿里云的OSS防盗链、日志审计、实时监控等。

- 集成云安全中心,实现跨产品的统一威胁感知与响应。

四、最佳实践与持续优化

构建健壮的OSS防刷体系是一个持续演进的过程:

- 定期进行安全评估与渗透测试,及时发现防护漏洞。

- 建立应急响应流程,确保在安全事件发生时能快速隔离、处置与恢复。

- 加强员工安全意识培训,防止因内部疏忽导致的安全漏洞。

- 紧跟安全威胁动态,及时更新防护策略与规则库。

在数据驱动发展的时代,OSS的安全防护已超越技术范畴,成为企业核心竞争力的重要组成部分。通过整合多维防刷策略与先进的信息安全设备,企业不仅能有效抵御外部威胁,更能构建可信的数据存储环境,为业务创新与持续增长奠定坚实的安全基石。

最新产品

2017年中国互联网+信息安全行业硬件市场发展深度分析

鹏博士(600804)商业安防服务全面试点,信息安全设备业务迎来新契机

装备制造业智能化转型 大数据驱动与信息安全设备的关键角色

浪潮征途系列信息安全设备正式发布,为能源云发展注入新动能

联信摩贝发布“贝安”移动安全管理系统,引领信息安全设备新篇章

自主创新,筑牢屏障 我国大数据安全必须走自己的路

信息安全设备产品库 构建企业网络安全的坚实防线

得安信息多款产品获IPv6 Ready Logo认证,信息安全设备全面迈入新一代互联网

中国移动智慧家庭运营中心 以高质量信息服务铸就信息安全设备新标杆

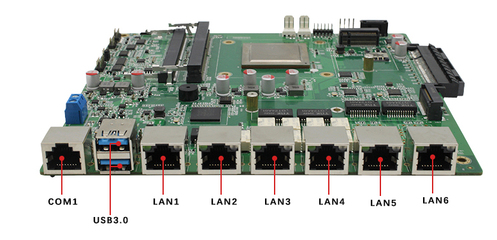

搭载飞腾D2000八核处理器,国产化网络安全主板正式开售,筑牢信息安全设备新基石